Governance-Betrieb

Ergebnisse der Unternehmensbewertung

| Unternehmensbewertung | Anzahl der börsennotierten Unternehmen | Anzahl der OTC-Unternehmen | ||

|---|---|---|---|---|

| Anzahl der börsennotierten Unternehmen | Good Way Rangbereich | Anzahl der börsennotierten Unternehmen | Good Way Rangbereich | |

| 2024 (11.) | 778 | 51% - 65% | 802 | 41% - 60% |

| 2023 (10.) | 754 | 51% - 65% | 816 | 41% - 60% |

| 2022 (9.) | 734 | 51% - 65% | Nicht offengelegt | |

| 2021 (8.) | 726 | 51% - 65% | Nicht offengelegt | |

| 2020 (7.) | 712 | 36% - 50% | Nicht offengelegt | |

| 2019 (6.) | 699 | 21% - 35% | Nicht offengelegt | |

| 2018 (5.) | 686 | 21% - 35% | Nicht offengelegt | |

| 2017 (4.) | 675 | 21% - 35% | Nicht offengelegt | |

| 2016 (3.) | 653 | 21% - 35% | Nicht offengelegt | |

Integritätsmanagement

Direktoren, Manager, Mitarbeiter, ernannte Vertreter und letztlich kontrollierende Personen des Unternehmens sind verpflichtet, die Sorgfalt eines gewissenhaften Verwalters auszuüben, die Verhinderung unethischen Verhaltens sorgfältig zu überwachen und die Wirksamkeit der Umsetzung kontinuierlich zu überprüfen und zu verbessern, um die vollständige Ausführung der Integritätsmanagementrichtlinie sicherzustellen.

Um das Integritätsmanagement zu stärken, hat das Unternehmen das Büro des Vorsitzenden als verantwortliche Einheit unter dem Vorstand benannt. Diese Einheit ist zuständig für die Formulierung von Integritätspolitiken und präventiven Maßnahmen sowie für die Überwachung ihrer Umsetzung.

Hauptverantwortlichkeiten

- Integration von Integrität und ethischen Werten in die Unternehmensstrategien und Etablierung von Maßnahmen gegen Korruption und Betrug in Übereinstimmung mit Gesetzen und Vorschriften.

- Entwicklung von Präventionsprogrammen gegen unethisches Verhalten und Etablierung relevanter Standardarbeitsanweisungen und Verhaltenskodizes.

- Planung interner Organisationsstrukturen, Funktionen und Aufgabenverteilungen sowie Implementierung von gegenseitigen Überwachungsmechanismen für Geschäftstätigkeiten mit höheren Integritätsrisiken.

- Förderung und Koordination von Schulungen und Bildungsmaßnahmen zur Integritätspolitik.

- Einrichtung von Hinweisgebersystemen und Sicherstellung ihrer effektiven Funktionsweise.

- Unterstützung des Vorstands und des Managements bei der Überprüfung und Bewertung der Wirksamkeit von integritätsbezogenen Präventionsmaßnahmen und Erstellung regelmäßiger Compliance-Berichte.

Hinweisgebersystem

Das Unternehmen hat 2013 den "Code of Integrity Management" und ein Hinweisgebersystem eingerichtet. Relevante Meldekanäle, Verfahren und Reaktionsmechanismen sind auf der offiziellen Website des Unternehmens veröffentlicht.

Um eine nachhaltige Entwicklung sicherzustellen und die Meldung illegalen Verhaltens zu fördern, legt das Unternehmen in seinem Verhaltenskodex zur Unternehmensverantwortung klar fest, dass die Identitäten von Whistleblowern vertraulich behandelt werden, einschließlich anonymer Meldungen, um die Privatsphäre sowohl der Lieferanten als auch der Mitarbeiter zu schützen.

Implementierung des Integritätsmanagements

Das Unternehmen führt jährlich mindestens ein internes Integritätsförderungsprogramm für alle Direktoren, Manager und Mitarbeiter durch. Die Schulung erfolgt durch Kurse, E-Mail-Ankündigungen und schriftliche Verteilung, um die Integritätsmanagementrichtlinie zu verstärken und proaktiv unethisches Verhalten zu verhindern.

Bis heute sind innerhalb des Unternehmens keine Vorfälle unethischen Verhaltens aufgetreten, und die tatsächliche Umsetzung entspricht vollständig dem Verhaltenskodex des Unternehmens.

Das Unternehmen berichtet regelmäßig (mindestens einmal pro Jahr) über den Umsetzungsstatus an den Vorstand.

Der aktuellste Bericht wurde am 4. November 2025 eingereicht.

Status der an den Vorstand eingereichten Berichte 2025

Im Jahr 2025 führte das Unternehmen integritätsbezogene Bildungs- und Schulungsprogramme mit insgesamt 1.654 Teilnehmeranwesenheiten durch.

Förderung des Kodex für Integritätsmanagement

Risikomanagement

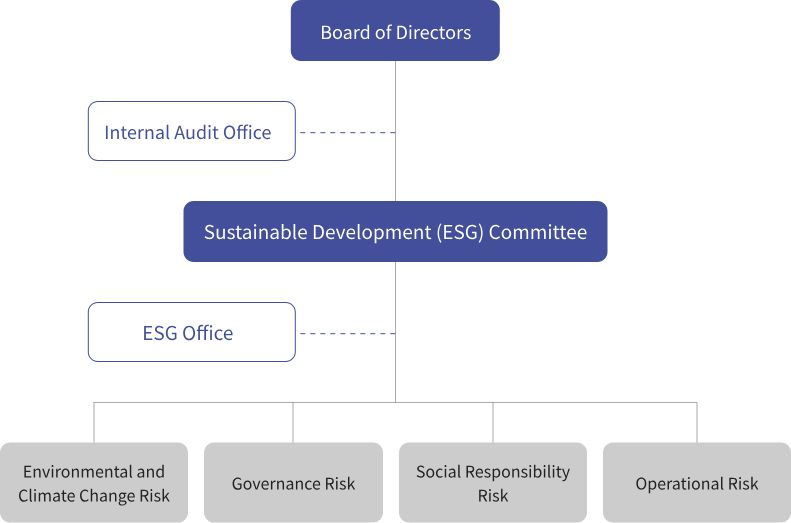

Um die Unternehmensführung zu verbessern und verschiedene Risiken, die während des Betriebs auftreten können, zu mindern, hat Good Way eine "Richtlinie und Verfahren für das Unternehmensrisikomanagement" etabliert. Wir folgen dem Prinzip der Wesentlichkeit, um Risiken und Chancen im Zusammenhang mit Umwelt-, Sozialverantwortungs- und Unternehmensführungsfragen zu identifizieren, zu bewerten, anzugehen/zu überwachen und zu berichten/offenzulegen. Good Way hat Risikomanagementstrategien entwickelt und verantwortliche Einheiten für verschiedene potenzielle Risiken benannt. Dies umfasst direkte Risikomanagementeinheiten (Betriebseinheiten/erste Kontrollschicht), Risikomanagement- und Kontrolleinheiten (zweite Kontrollschicht) sowie das interne Auditbüro (dritte Kontrollschicht). Umfassendes Risikomanagement wird von direkten Einheiten zu Steuereinheiten durchgeführt. Darüber hinaus wird die Durchführung des Risikomanagements jährlich vom Risikomanagementbeauftragten dem Ausschuss für nachhaltige Entwicklung und dem Vorstand mindestens einmal im Jahr berichtet.

Good Way Risikogovernance-Struktur

Governance der Informationssicherheit

Strategie und Rahmenwerk für das Management der Informationssicherheit

Informationssicherheitspolitik

Um die Sicherheit und Stabilität der Netzwerk- und Informationsnutzungsumgebung von Good Way zu gewährleisten, hat Good Way die „Verfahren zum Risikomanagement der Informationssicherheit“ gemäß den „Richtlinien für das Cybersecurity-Management von börsennotierten Unternehmen“ der Aufsichtsbehörde eingerichtet.

Die Informationsabteilung ist verantwortlich für die Umsetzung der Informationssicherheitsoperationen, die die Identifizierung und Risikobewertung von Kernunternehmen und Informationssystemen, Sicherheitsmaßnahmen für die Entwicklung und Wartung von Informationssystemen, Schutz- und Kontrollmaßnahmen für die Informationssicherheit, Managementmaßnahmen für die Auslagerung von Informationssystemen oder -diensten, Incident-Response und Informationsbewertung für Vorfälle der Informationssicherheit sowie Mechanismen für kontinuierliche Verbesserung und Leistungsmanagement der Informationssicherheit umfasst.

Spezifische Informationssicherheitsmanagementpläne und Gegenmaßnahmen

| Kategorie | Gegenmaßnahmen / Aktionen | |

|---|---|---|

| Netzwerksicherheit | Netzwerkressourcenmanagement | 1.Deaktivieren Sie ungenutzte Dienste und Funktionen auf Netzwerkgeräten, um Risiken zu reduzieren. 2.Richten Sie ein Netzwerküberwachungssystem ein, um Netzwerkoperationen in Echtzeit zu verstehen und potenzielle Risiken oder Netzwerkfehler frühzeitig zu erkennen. |

| Netzwerksicherheitsmanagement | 1.Installieren Sie Firewalls an der Schnittstelle zwischen den internen und externen Netzwerken, um unbefugten Zugriff zu verhindern, und überprüfen Sie regelmäßig die Firewall-Regeln, um angemessene Einstellungen sicherzustellen. 2.Engagieren Sie externe Experten oder führen Sie interne Bewertungen der Netzwerksystem-Sicherheit durch und führen Sie Sicherheitsupdates durch, um die Verteidigungsfähigkeiten zu verbessern. 3.Implementieren Sie verschiedene Sicherheitsmaßnahmen wie Datenverschlüsselung, Identitätsverifizierung und elektronische Signaturen für externe Verbindungssysteme, basierend auf der Bedeutung von Daten und Systemen, um Risiken von Eindringlingen, Schäden, Manipulationen, Löschungen oder unbefugtem Zugriff zu reduzieren. | |

| Sicherheit von drahtlosen Netzwerken | 1.Führen Sie eine gründliche Sicherheitsbewertung durch, bevor Sie ein drahtloses Netzwerk einrichten und verwenden. 2.Verwenden Sie verschlüsselte Kommunikationsprotokolle zwischen drahtlosen Netzwerkkarten und drahtlosen Basisstationen. | |

| Computersicherheit | Antivirus-Software | 1. Installieren Sie Antivirus-Software auf allen Computersystemen, implementieren Sie automatische Updates der Virendatenbank und führen Sie regelmäßige Virenscans durch. |

| Zugriffssicherheit | 1.Weisen Sie jedem Benutzer des Computersystems ein einzigartiges Konto mit den minimal erforderlichen Berechtigungen für seine Arbeit zu. 2.Sofort die Kontoberechtigungen für Mitarbeiter bei Kündigung oder Jobwechsel stornieren oder anpassen. 3.Überprüfen Sie regelmäßig den Status von Konten und Berechtigungen, um sicherzustellen, dass sie den aktuellen Bedingungen entsprechen. | |

| Passwortsicherheitsmanagement | 1.Setzen Sie eindeutige Passwörter für alle Zugangsaccounts und verlangen Sie von den Benutzern, ihre Passwörter nach dem ersten Login zu ändern, etablieren und durchsetzen Sie starke Passwortanforderungen und sperren Sie Konten vorübergehend nach drei falschen Passwortversuchen. 2.Passwörter sollten beim Eingeben nicht sichtbar auf Computerbildschirmen angezeigt werden. 3.Dateien mit Passwörtern verschlüsseln. | |

| Anwendungsmanagement | E-Mail-Sicherheit | 1.Verbieten Sie ausdrücklich Mitarbeitern die Nutzung der Unternehmens-E-Mail für Aktivitäten, die nicht mit der Arbeit zu tun haben, und schulen Sie die Mitarbeiter, verdächtige E-Mails zu vermeiden. 2.Legen Sie Regeln und Einschränkungen für den Inhalt und die Größe von E-Mails basierend auf geschäftlichen und persönlichen Bedürfnissen fest. 3.Aktivieren Sie E-Mail-Filterung und Antivirenmechanismen, um Spam und potenziell virusinfizierte E-Mails zu blockieren. |

| Sicherheit von Instant Messaging-Software | Die Installation und Nutzung von Instant Messaging-Software muss sorgfältig anhand der tatsächlichen Geschäftsbedürfnisse bewertet werden, und geeignete Sicherheitskontrollen müssen implementiert werden. | |

| Datensicherheit und Backup | 1.Ausrüstung von Rechenzentren mit Temperaturregelungsgeräten, Brandschutzsystemen und Zugangskontrollmaßnahmen, die den Zugang auf bestimmtes Personal beschränken, tägliche Sicherung von Datenbanken wie SAP/BPM/PLM und Einrichtung eines Offsite-Backup-Mechanismus. 2.Beim Außerbetriebnehmen von Datenspeichermedien müssen deren Inhalte gründlich zerstört werden, um eine Datenwiederherstellung zu verhindern. 3.Lagern und schützen Sie physische vertrauliche Dokumente wie Papierakten und wichtige Verträge. | |

| Abnormale Ereignisbehandlung und Notfallwiederherstellungsplan | 1.Entwickeln Sie Standardverfahren für häufige Informationssicherheitsvorfälle und abnormale Situationen, um die Verarbeitungseffizienz zu erhöhen und Schäden zu reduzieren. 2.Bewerten und adressieren Sie wesentliche Bedrohungen für die Geschäftsauswirkungen basierend auf den Prinzipien der Geschäftskontinuität und entwickeln Sie entsprechend Notfallwiederherstellungspläne. | |

| Personalsicherheit | Management der Personalsicherheit | 1.Definieren Sie klar die Verantwortlichkeiten des Personals der Informationsabteilung von Good Way. 2.Erfordern Sie, dass Personen, die mit informationssicherheitsbezogenen Arbeiten oder vertraulichen Informationen umgehen, Vertraulichkeitsvereinbarungen unterzeichnen. 3.Stellen Sie sicher, dass mindestens zwei Personen mit verschiedenen Aufgaben der Informationssicherheit vertraut sind, um im Notfall handeln zu können. |

| Schulung zur Sicherheitsbewusstsein | 1.Informieren Sie die Mitarbeiter sofort über Vorfälle der Informationssicherheit. 2.Bieten Sie regelmäßige Schulungen oder Informationen zur Sensibilisierung für Informationssicherheit für Mitarbeiter an. | |

| Outsourcing | Outsourcing-Management | 1.Bei der Auslagerung von Informationsdiensten sollten Sie Verträge mit Anbietern abschließen und Vertraulichkeitsklauseln einfügen. 2.Nach Abschluss der ausgelagerten Computer-Systemdienste fordern Sie detaillierte Systemdateien und Handbücher vom Anbieter an. 3.Steuern Sie angemessen die Systemnutzungsberechtigungen für ausgelagerte Mitarbeiter, die bei Good Way stationiert sind. |

In Informationen Sicherheit investierte Ressourcen und Status

Good Way installiert Echtzeit-Antivirensoftware auf neu gekauften Computern und aktiviert automatische sowie regelmäßige Updates der Virendatenbank.Um sicherzustellen, dass alle Informationssysteme weiterhin stabile Dienste bereitstellen können, werden regelmäßige Schwachstellenscans durchgeführt, um potenzielle Risiken zu identifizieren und Schwachstellen zu beheben.Good Way nutzt die Trend Apex One-Dienste, um 24/7 Echtzeitschutz gegen abnormalen Netzwerkverkehr, Eindringangangriffe und bösartige Verbindungen zu gewährleisten und sendet regelmäßig Schutzberichte, um die Wirksamkeit der Sicherheitsmaßnahmen zu überwachen.Die Informationsabteilung veröffentlicht kontinuierlich Artikel zur Sensibilisierung für Informationssicherheit innerhalb der Gruppe, um das Wissen der Mitarbeiter über Informationssicherheit zu verbessern, mit dem Ziel, eine Bilanz von null Vorfällen in der Informationssicherheit aufrechtzuerhalten.Um sicherzustellen, dass Good Way einen Nachweis über keine Informationssicherheitsvorfälle, die zu Datenverlust führen, führt, wurden im Rechenzentrum Temperaturkontroll- und Brandschutzsysteme installiert, Zugangskontrollen implementiert und kritische Datenbanken wie SAP/BPM/PLM werden täglich mit einem Offsite-Backup-Mechanismus gesichert, wobei die Backup-Daten 30 Tage lang aufbewahrt werden.

Good Way hat immer betont, dass operationale Maßnahmen zur Informationssicherheit notwendig sind, um die Vertraulichkeit, Integrität, Verfügbarkeit und Rechtmäßigkeit von Unternehmensinformationen zu gewährleisten.Good Way verpflichtet sich, Situationen zu vermeiden, in denen Informationen und Vermögenswerte aufgrund menschlicher Fehler, absichtlicher Zerstörung oder Naturkatastrophen unsachgemäß verwendet, offengelegt, verändert, beschädigt oder verloren gehen.Die Hardware-Infrastruktur und die Schutzanlagen des Informationssystems von Good Way wurden verbessert, um die Fähigkeit zur Reaktion auf Informationssicherheitsvorfälle zu erhöhen und die Vermögenswerte von Good Way und der Kunden zu schützen.Die Informationsabteilung führt jedes Jahr regelmäßig verschiedene Tests und Bewertungen im Bereich der Informationssicherheit durch.

In Übereinstimmung mit unseren "Verfahren zum Informationssicherheitsmanagement" wurden am 30.09.2025, 02.10.2025 und 04.10.2025 soziale Ingenieurübungen durchgeführt. Wir haben auch am 03.12.2025, 04.12.2025, 05.12.2025 und 10.12.2025 Schulungen und Informationsförderungen zur Informationssicherheit für unser Personal durchgeführt.